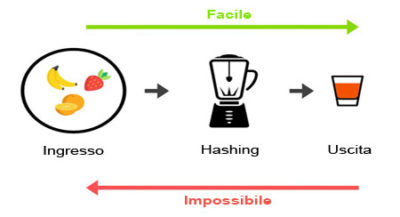

Lo spam SEO è una tecnica che fa parte delle tecniche chiamate “Black Hat SEO“, usata dagli spammer, per diffondere dei contenuti spam, sfruttando le risorse di un server ospite.

La tecnica consiste nell’installare degli script, dopo aver compromesso un sito web, per penalizzare il posizionamento nei motori di ricerca del sito compromesso (arrivando addirittura ad escluderlo) oppure magari trarre profitto della visibilità del sito, per migliorare il posizionamento di siti utilizzati dallo stesso spammer per diffondere i suoi messaggi pubblicitari.

Le tecniche utilizzate comprendono: commenti spam, duplicazione contenuti, pagine riempite di parole chiavi (“keyword stuffing“) oppure pagine create appositamente per i motori di ricerca, ma diverse rispetto a quelle visualizzate dagli utenti del sito (“cloacking“).

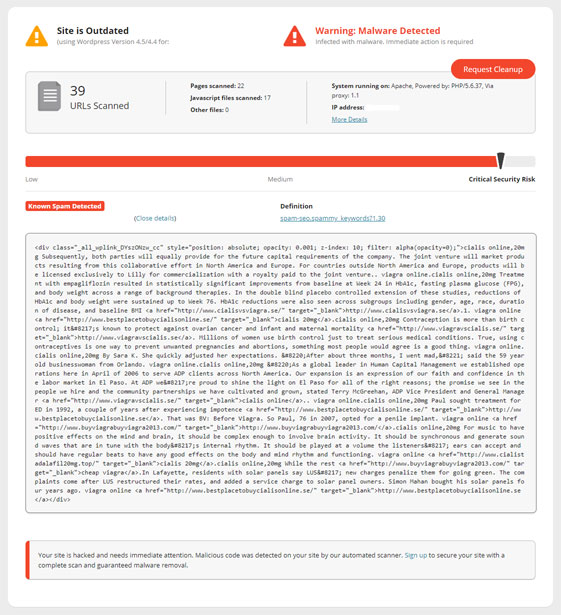

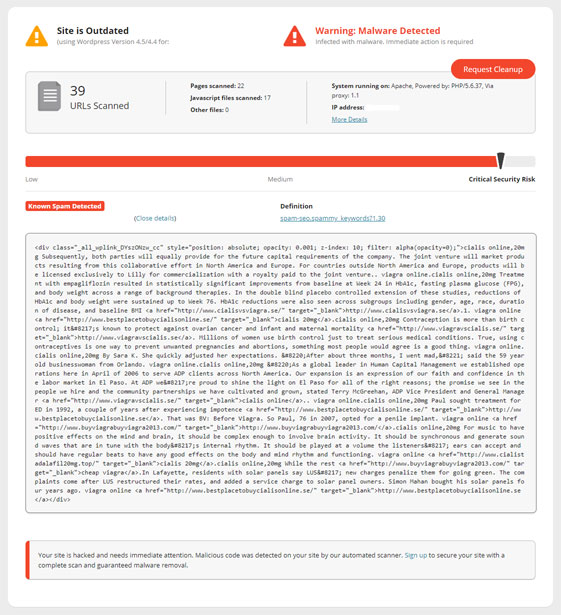

Per esserne completamente certi, è sufficiente fare una scansione tramite uno scanner di malware come per esempio quello fornito da Sucuri oppure Quttera.

Per esserne completamente certi, è sufficiente fare una scansione tramite uno scanner di malware come per esempio quello fornito da Sucuri oppure Quttera.

Come ci si rende conto che il proprio sito viene utilizzato per lo spam SEO?

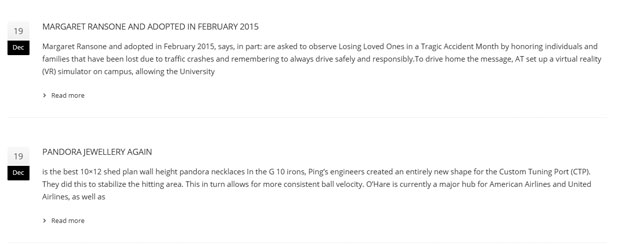

Innanzitutto tramite la Search Console di Google, nella sezione delle query di ricerca, si potranno trovare delle query che non hanno pertinenza con l’argomento del nostro sito e magari palesemente spam (frasi di ricerca che usano termini come viagra, siti per adulti, giochi d’azzardo online, ecc.) Poi, si troveranno sicuramente degli articoli pubblicati nel proprio sito, salvati magari senza categoria e per cui non vengono visualizzati nel blog insieme agli articoli ufficiali, contenenti testo spam. Per esserne completamente certi, è sufficiente fare una scansione tramite uno scanner di malware come per esempio quello fornito da Sucuri oppure Quttera.

Per esserne completamente certi, è sufficiente fare una scansione tramite uno scanner di malware come per esempio quello fornito da Sucuri oppure Quttera.

Cosa fare se il proprio sito è stato infettato

Ripulire un sito web da un malware è un’operazione piuttosto complessa, specialmente se il database del sito è stato coinvolto.Bisogno d’aiuto per ripulire il vs. sito? Ripulisci il mio sito

Come posso proteggere il mio sito?

Per riuscire ad installare degli script significa che lo spammer è riuscito a diventare un utente con diritti di amministratore del sito manomesso. Per intruffolarsi in un sito web, lo spammer sfrutta le vulnerabilità presenti nel sistema, conosciute o sconosciute. In entrambi i casi, è possibile proteggere il sistema, mantenendo aggiornato il software per le vulnerabilità conosciute oppure mettendo in atto delle protezioni a “strati” (“multi-layered”) per tutelarsi il più possibile dai rischi che portano con sé le vulnerabilità sconosciute.Bisogno d’aiuto per proteggere il vs. sito? Proteggi il mio sito